|

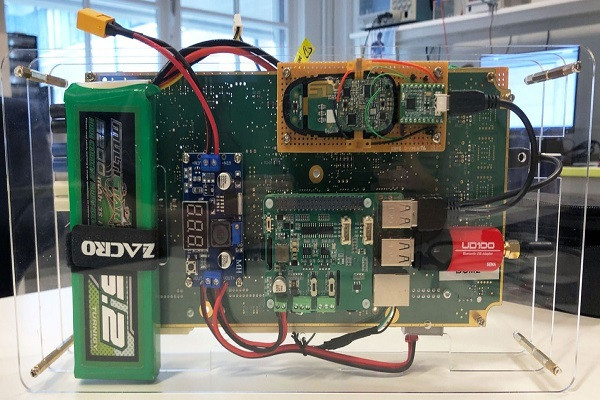

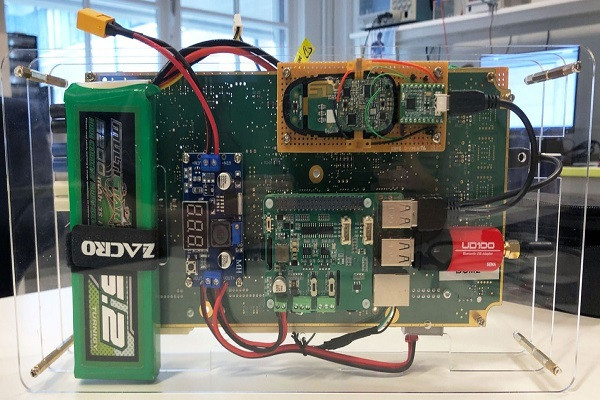

| Thiết bị phá khóa của Wouters. Ảnh: Lennert Wouters. |

|

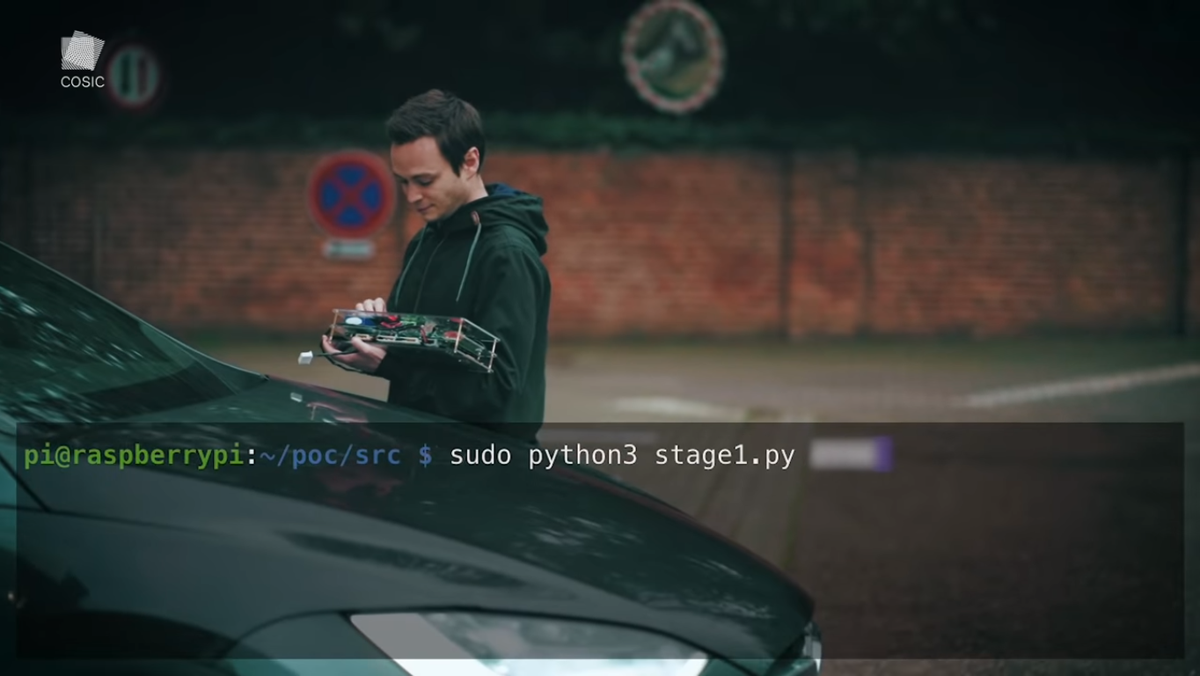

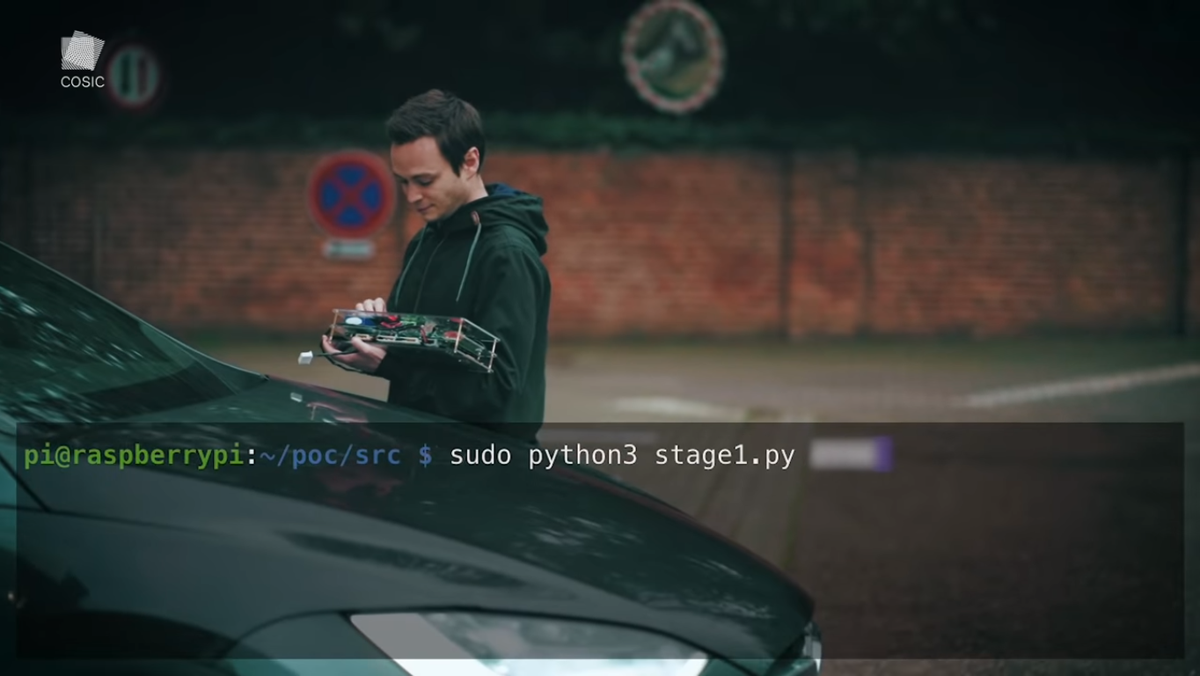

| Hacker đọc mã VIN được in sẵn trên kính chắn gió của xe. Ảnh: COSIC. |

|

| Thiết bị phá khóa của Wouters. Ảnh: Lennert Wouters. |

|

| Hacker đọc mã VIN được in sẵn trên kính chắn gió của xe. Ảnh: COSIC. |

|

| Theo HackerOne đã có 6 hacker kiếm được triệu USD. Ảnh: Shutterstock. |

Những hacker chuyên nghiệp có thể dễ dàng đột nhập vào các thiết bị điện thoại và đánh cắp mọi thứ mà không để lại dấu vết.

Tuy nhiên, cũng sẽ có một vài dấu hiệu nhận biết mà nếu tinh ý phát hiện, bạn có thể biết được iPhone của mình đã bị tấn công.

Chuyện thường ngày ở… “thế giới ngầm”

Với những nguyên liệu dễ tìm cùng vài bước chế biến, bạn có thể tự tay làm bánh khúc cây cho mùa Giáng sinh, mang đến hương vị mềm ngọt và không khí đoàn viên.

Các nhà khoa học Australia xác định gene TAK1 giúp tế bào ung thư chống lại hệ miễn dịch, mở đường cho phương pháp điều trị kết hợp hiệu quả hơn.

Triệu chứng như đau bụng, nôn mửa, tiêu chảy kéo dài cần được chẩn đoán sớm để điều trị kịp thời, tránh mất nước và rối loạn điện giải.

Triệu chứng như đau bụng, nôn mửa, tiêu chảy kéo dài cần được chẩn đoán sớm để điều trị kịp thời, tránh mất nước và rối loạn điện giải.

Các nhà khoa học Australia xác định gene TAK1 giúp tế bào ung thư chống lại hệ miễn dịch, mở đường cho phương pháp điều trị kết hợp hiệu quả hơn.

Với những nguyên liệu dễ tìm cùng vài bước chế biến, bạn có thể tự tay làm bánh khúc cây cho mùa Giáng sinh, mang đến hương vị mềm ngọt và không khí đoàn viên.

Theo các chuyên gia tâm lý, ương bướng không hẳn là “hư”, mà thường là tín hiệu cho thấy trẻ đang gặp khó khăn trong việc thể hiện nhu cầu và cảm xúc.

Củ cải trắng không chỉ là thực phẩm quen thuộc trong bữa ăn của người Việt mà còn được mệnh danh là "nhân sâm mùa đông" bởi công dụng quý giá với sức khỏe.

Việc hiểu đúng và nhận diện sớm những tác nhân làm tăng nguy cơ mắc ung thư vòm họng đóng vai trò quan trọng trong phòng ngừa căn bệnh này.

Đi bộ mệt mỏi, phù chân là những dấu hiệu sớm của suy thận. Nhận biết và khám sớm để bảo vệ sức khỏe toàn diện.

Biết rõ những loại thực phẩm không phù hợp như đồ chiên rán, đậu, đồ uống có gas, giúp kiểm soát rối loạn tiêu hóa, giảm triệu chứng chướng bụng.

Chế độ dinh dưỡng hợp lý có thể hỗ trợ chức năng thận, giúp lọc máu tốt hơn và đào thải độc tố hiệu quả.

Với hàm lượng dinh dưỡng đa dạng, cải xoong không chỉ là một món ăn ngon mà còn mang lại nhiều lợi ích cho sức khỏe.

Cua lông Trung Quốc dễ mua, nhưng cần lưu ý nguyên tắc ăn để đảm bảo an toàn và phòng tránh ngộ độc thực phẩm.

Rau cải, tỏi, trà xanh, gừng, cà chua, táo... là những món ăn giúp làm giảm viêm, sạch phổi và tăng cường đề kháng, phòng ngừa bệnh phổi hiệu quả.

Một bé trai 5 tuổi bị kẹt ngón tay vào ổ khóa, may mắn thoát nạn sau ca xử lý của các bác sĩ, cảnh báo cha mẹ kiểm tra an toàn dụng cụ trong nhà.

Nữ bệnh nhân 19 tuổi mắc hội chứng động mạch mạc treo tràng trên (SMA), xơ cứng bì, cường giáp nặng được phẫu thuật thành công sau khi ổn định bệnh nền.

Men gan của người bệnh tăng gấp 200 lần, kèm theo tăng bilirubin, nhiễm trùng huyết và suy đa tạng, nguy cơ hôn mê gan và tử vong.

Bệnh viện Bạch Mai đưa ra cảnh báo về những nguy hiểm nghiêm trọng từ thói quen ăn, uống hoặc nuốt mật cá theo kinh nghiệm truyền miệng trong dân gian.

Thịt cá giàu omega-3 giúp kiểm soát mỡ máu, tăng cholesterol tốt và hỗ trợ sức khỏe tim mạch khi chế biến lành mạnh.

Sa dây rau là tai biến sản khoa hiếm gặp nhưng cực kỳ nguy hiểm, nếu không được phát hiện và xử trí kịp thời có thể khiến thai nhi tử vong trong chuyển dạ.

Nam bệnh nhân 44 tuổi bị tắc động mạch vành trái đã được đặt stent thành công, nhấn mạnh vai trò của kiểm tra định kỳ và cấp cứu đúng lúc.

Cơn đau đột ngột ở bìu có thể báo hiệu xoắn tinh hoàn, một tình trạng nguy hiểm cần can thiệp nhanh trong vòng 6 giờ để bảo vệ sức khỏe sinh sản.